Rastreadores de teclado, frequentemente chamado de keyloggers, são ferramentas essenciais em segurança cibernética. Eles trabalham rastreando cada pressionamento de teclas em um dispositivo de maneira passiva. Os dados coletados são armazenados com segurança e posteriormente analisados para identificar ameaças. Além disso, Este método é usado para detectar comportamento incomum, garantindo que os usuários sejam tratados com respeito. Práticas inclusivas são aplicadas para que o monitoramento seja responsável e a privacidade seja respeitada.

Como funcionam os rastreadores de teclado

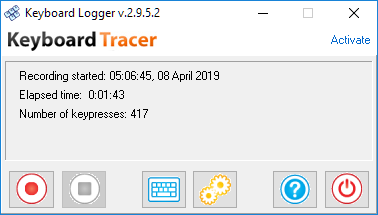

Geralmente, rastreadores de teclado são instalados para registrar dados de pressionamento de tecla de todos os aplicativos em execução. A informação é capturada silenciosamente em segundo plano. Além disso, os dados registrados são revisados para identificar possíveis riscos de segurança. Por exemplo, se um padrão suspeito de entrada de dados for observado, equipes de segurança cibernética são alertadas imediatamente. Além disso, essas ferramentas apoiam a análise forense digital, fornecendo informações claras, registros com carimbo de data e hora.

Aplicações Práticas e Exemplos

Em muitas organizações, rastreadores de teclado ajudam a monitorar o uso do computador dos funcionários para evitar vazamentos de dados. Por exemplo, se um funcionário expor acidentalmente dados confidenciais, o relatório do keylogger pode revelar o erro. De forma similar, os pais usam essas ferramentas para monitorar atividades online e promover o uso seguro da Internet entre as crianças. Além disso, essas ferramentas ajudam na solução de problemas técnicos, oferecendo insights detalhados sobre o comportamento do usuário.

Exemplo 1: Proteção de Dados Corporativos

Em um ambiente corporativo, administradores de sistema autorizados instalam rastreadores de teclado em estações de trabalho selecionadas. As teclas gravadas são posteriormente analisadas para identificar padrões que possam sinalizar acesso não autorizado ou vazamento de dados. Por exemplo, se um funcionário inserir acidentalmente dados confidenciais em um aplicativo inseguro, a ferramenta pode sinalizar o incidente para análise adicional. Além disso, quando sequências de comando incomuns são detectadas, isso solicita uma investigação completa. Este caso de uso  ajuda a garantir que as informações confidenciais sejam protegidas e que os funcionários sigam práticas seguras – tudo isso enquanto operam em modo passivo que não atrapalha o trabalho normal.

ajuda a garantir que as informações confidenciais sejam protegidas e que os funcionários sigam práticas seguras – tudo isso enquanto operam em modo passivo que não atrapalha o trabalho normal.

Exemplo 2: Controle Parental e Segurança Infantil

Os pais podem usar rastreadores de teclado para proteger as crianças dos riscos online monitorando as atividades do computador em casa. Neste cenário, o keylogger captura as teclas digitadas de vários aplicativos, oferecendo insights sobre os sites visitados e as mensagens enviadas. Essas informações ajudam os pais a identificar perigos potenciais e a iniciar conversas sobre comportamento online seguro.. A abordagem é implementada de forma transparente, com controlos em vigor para garantir que a monitorização se limita à proteção do bem-estar da criança, respeitando a sua privacidade à medida que cresce.

Exemplo 3: Análise Forense e Investigações Digitais

Em incidentes de violações de segurança cibernética, equipes forenses digitais geralmente dependem de rastreadores de teclado. Os registros detalhados capturam sequências precisas de teclas que podem ser críticas durante uma investigação. Por exemplo, após uma violação do sistema, os investigadores podem revisar o registro de teclas digitadas para reconstruir as ações executadas por um intruso. Esta evidência é usada para rastrear a vulnerabilidade que foi explorada e para melhorar as medidas de segurança. Com relatórios com carimbo de data/hora e registros agrupados por aplicativo, especialistas forenses podem desenvolver um cronograma claro de eventos para apoiar processos judiciais.

Os rastreadores de teclado servem como ferramentas valiosas em vários ambientes, desde a proteção de ativos corporativos e a garantia da segurança infantil até o apoio a investigações forenses.. Quando usado de forma ética e transparente, esses keyloggers melhoram a segurança digital enquanto equilibram a necessidade de privacidade. Esta abordagem prática permite que organizações e indivíduos mantenham defesas robustas num cenário cibernético em constante evolução.

Uso Ético e Melhores Práticas

O uso de rastreadores de teclado é mantido dentro dos limites éticos e legais. O consentimento é obtido dos usuários, e as gravações são feitas apenas onde legalmente permitido. Adicionalmente, fortes medidas de segurança, como criptografia e acesso restrito, são implementados para proteger dados confidenciais. Seguindo essas práticas, organizações e indivíduos garantem que a proteção digital seja equilibrada com os direitos de privacidade.

O uso de rastreadores de teclado é mantido dentro dos limites éticos e legais. O consentimento é obtido dos usuários, e as gravações são feitas apenas onde legalmente permitido. Adicionalmente, fortes medidas de segurança, como criptografia e acesso restrito, são implementados para proteger dados confidenciais. Seguindo essas práticas, organizações e indivíduos garantem que a proteção digital seja equilibrada com os direitos de privacidade.

O uso ético de rastreadores de teclado baseia-se nos princípios da transparência, consentimento informado, e coleta mínima de dados. Por exemplo, em ambientes corporativos, os funcionários são notificados sobre práticas de monitoramento, garantindo que apenas os dados necessários das teclas sejam capturados. Adicionalmente, a anonimização de dados é frequentemente implementada para que as identidades pessoais permaneçam protegidas durante a análise. Em ambientes como monitoramento parental ou investigações forenses, permissões explícitas são obtidas, e os dados registrados são usados estritamente para fins de proteção. Estas medidas ajudam a manter um equilíbrio que apoia a segurança sem comprometer a privacidade individual.

Melhores práticas para implementação

As práticas recomendadas para usar rastreadores de teclado incluem criptografia forte de dados, acesso controlado, e revisões regulares. Os dados devem ser armazenados de forma segura e acessados apenas por pessoal autorizado. Por exemplo, uma empresa pode configurar seu keylogger para monitorar aplicativos específicos em vez de cada pressionamento de tecla, reduzindo invasões desnecessárias à privacidade. Além disso, auditorias periódicas são recomendadas para garantir que os dados capturados estejam em conformidade com os padrões legais e diretrizes éticas atuais. Tais práticas ajudam a refinar o sistema de monitoramento para enfrentar ameaças emergentes, respeitando ao mesmo tempo os direitos de todos os usuários.

Quando os rastreadores de teclado são implantados com total transparência, consentimento claro do usuário, e políticas rígidas de gerenciamento de dados, eles se tornam ferramentas inestimáveis em segurança cibernética. Integrando o uso ético com as melhores práticas técnicas, as organizações podem melhorar a proteção digital, preservando a privacidade e a confiança.

Vantagens dos rastreadores de teclado

Um benefício dos rastreadores de teclado é que eles fornecem um método confiável para monitorar a atividade do usuário sem interromper os fluxos de trabalho.. Em ambientes corporativos, o pessoal autorizado é capaz de identificar padrões que podem indicar ameaças internas ou vazamento acidental de dados. Por exemplo, quando sequências incomuns de teclas digitadas são gravadas em um computador da empresa, as equipes podem descobrir e resolver rapidamente possíveis violações de segurança. Além disso, especialistas forenses digitais se beneficiam dos registros detalhados para reconstruir eventos após um incidente cibernético. Esses registros ajudam a fortalecer as defesas do sistema e a prevenir ataques futuros.

Desvantagens dos rastreadores de teclado

Contudo, rastreadores de teclado também apresentam desvantagens. Uma grande preocupação é a privacidade, já que as ferramentas registram cada pressionamento de tecla sem o conhecimento imediato do usuário. Se implementado sem o devido consentimento legal e diretrizes éticas, monitoramento invasivo pode ocorrer, levando à desconfiança dentro de organizações ou famílias. Além disso, os dados confidenciais armazenados estão em risco se não forem protegidos adequadamente, e o acesso não autorizado aos registros pode levar a novas violações. Adicionalmente, o uso indevido por indivíduos pode ocorrer se a ferramenta for explorada para vigilância secreta. Por isso, políticas rigorosas devem ser seguidas para equilibrar os benefícios de segurança com os direitos individuais.

Resumindo, rastreadores de teclado oferecem vantagens significativas na detecção precoce de ameaças, investigações forenses, e segurança digital geral. Eles trabalham passivamente e melhoram a proteção de dados. No entanto, a potencial violação dos riscos de privacidade e segurança exige implementação ética e supervisão rigorosa. Seguindo diretrizes legais e práticas transparentes, organizações e indivíduos podem usar essas ferramentas de forma responsável, garantindo ao mesmo tempo interações digitais seguras.

Conclusão

Geral, rastreadores de teclado desempenham um papel valioso na segurança cibernética, detectando ameaças potenciais e prevenindo violações de dados. Eles apoiam investigações e ajudam a manter ambientes digitais seguros. Quando usado eticamente, essas ferramentas contribuem para um ciberespaço seguro e inclusivo para todos.