キーボードトラッカー, 多くの場合、キーロガーと呼ばれます, サイバーセキュリティの重要なツールです. 彼らは、すべてのキーストロークをパッシブな方法でデバイスで追跡することで動作します. 収集されたデータは安全に保存され、後で分析されて脅威を見つけるように分析されます. さらに, この方法は、ユーザーが敬意を持って扱われることを保証しながら、異常な動作を検出するために使用されます. 監視が責任を負い、プライバシーが尊重されるように、包括的なプラクティスが適用されます.

キーボードトラッカーの仕組み

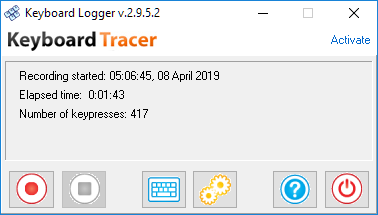

一般的に, キーボードトラッカーは、すべての実行中のアプリケーションからキーストロークデータを記録するためにインストールされています. 情報はバックグラウンドで静かにキャプチャされます. 加えて, 記録されたデータは、潜在的なセキュリティリスクを特定するためにレビューされています. 例えば, データ入力の疑わしいパターンが観察された場合, サイバーセキュリティチームはすぐに警告されます. さらに, これらのツールは、明確に提供することにより、デジタルフォレンジックをサポートします, タイムスタンプログ.

実用的なアプリケーションと例

多くの組織で, キーボードトラッカーは、従業員のコンピューターの使用を監視してデータリークを防ぐのに役立ちます. 例えば, 従業員が誤って機密データを公開している場合, KeyLoggerレポートはエラーを明らかにすることができます. 同様に, 親はそのようなツールを使用して、オンライン活動を監視し、子どもたちの間で安全なインターネット使用を促進する. さらに, これらのツールは、ユーザーの動作に関する詳細な洞察を提供することにより、技術的な問題のトラブルシューティングに役立ちます.

例 1: 企業データ保護

企業の環境で, 認定システム管理者は、特定のワークステーションにキーボードトレーサーをインストールします. 記録されたキーストロークは後に分析され、不正アクセスまたはデータの漏れを示す可能性のあるパターンを特定します. 例えば, 従業員が意図せずに機密データを不安定なアプリケーションに入力した場合, このツールは、さらなるレビューのためにインシデントにフラグを立てることができます. さらに, 異常なコマンドシーケンスが検出されたとき, 徹底的な調査を促します. このユースケース  機密情報が保護され、従業員が安全な慣行に従うことを保証するのに役立ちます。.

機密情報が保護され、従業員が安全な慣行に従うことを保証するのに役立ちます。.

例 2: 親のコントロールと子どもの安全

親はキーボードトラッカーを使用できます オンラインのリスクから子どもを保護します 家のコンピューター活動を監視することにより. このシナリオで, KeyLoggerは、さまざまなアプリケーションからキーストロークをキャプチャします, 訪問したWebサイトと送信されたメッセージに関する洞察を提供する. そのような情報は、親が潜在的な危険を特定し、安全なオンライン行動についての会話を開始するのに役立ちます. アプローチは透過的に実装されます, 監視が子どもたちの幸福を保護することに限定されていることを保証するためのコントロールが整っています。.

例 3: デジタルフォレンジックと調査

サイバーセキュリティ違反のインシデント, デジタルフォレンジックチームは、多くの場合、キーボードトラッカーに依存しています. 詳細なログは、調査中に重要になる可能性のある正確なキーストロークシーケンスをキャプチャします. 例えば, システム違反の後, 調査官は、侵入者によって実行されたアクションを再構築するために、キーストロークログを確認することができます. この証拠は、悪用された脆弱性を追跡し、セキュリティ対策を改善するために使用されます. タイムスタンプ付きレポートとアプリケーションごとにグループ化されたレコードを使用します, 法医学の専門家は、法的手続きをサポートするために、イベントの明確なタイムラインを開発できます.

キーボードトラッカーは、企業資産の保護から子どもの安全性を確保することから、法医学調査をサポートすることから、さまざまな環境にわたる貴重なツールとして機能します。. 倫理的かつ透過的に使用する場合, これらのキーロガーは、プライバシーの必要性のバランスをとりながらデジタルセキュリティを強化します. この実用的なアプローチにより、組織や個人は、進化し続けるサイバー風景で堅牢な防御を維持することができます.

倫理的使用とベストプラクティス

キーボードトラッカーの使用は、倫理的および法的境界内に保持されます. ユーザーから同意が得られます, 録音は、法的に許可されている場合にのみ行われます. さらに, 強力なセキュリティ対策, 暗号化や制限されたアクセスなど, 機密データを保護するために実装されています. これらのプラクティスに従うことによって, 組織と個人は、デジタル保護がプライバシー権とバランスが取れていることを保証します.

キーボードトラッカーの使用は、倫理的および法的境界内に保持されます. ユーザーから同意が得られます, 録音は、法的に許可されている場合にのみ行われます. さらに, 強力なセキュリティ対策, 暗号化や制限されたアクセスなど, 機密データを保護するために実装されています. これらのプラクティスに従うことによって, 組織と個人は、デジタル保護がプライバシー権とバランスが取れていることを保証します.

キーボードトラッカーの倫理的使用は、透明性の原則に基づいて構築されています, インフォームドコンセント, 最小限のデータ収集. 例えば, 企業環境で, 従業員は、監視慣行について通知されます, 必要なキーストロークデータのみがキャプチャされるようにします. さらに, データの匿名化は、分析中に個人的なアイデンティティが保護されたままになるようにしばしば実装されます. 親の監視や法医学調査などの設定で, 明示的な権限が取得されます, 記録されたデータは、保護目的で厳密に使用されます. これらの措置は、個々のプライバシーを損なうことなくセキュリティをサポートするバランスを維持するのに役立ちます.

実装のためのベストプラクティス

キーボードトラッカーを使用するためのベストプラクティスには、強力なデータ暗号化が含まれます, 制御されたアクセス, 定期的なレビュー. データは安全に保存され、認定担当者がのみアクセスする必要があります. 例えば, 企業は、すべてのキーストロークではなく、特定のアプリケーションを監視するようにキーロガーを構成することができます, 不必要なプライバシー侵入を減らす. さらに, キャプチャされたデータが現在の法的基準と倫理ガイドラインに準拠していることを確認するために、定期的な監査をお勧めします. このような慣行は、すべてのユーザーの権利を尊重しながら、監視システムを改良するのに役立ちます。.

キーボードトレーサーが完全な透明性で展開されている場合, ユーザーの同意を明確にします, 厳密なデータ管理ポリシー, サイバーセキュリティの貴重なツールになります. 倫理的使用を技術的なベストプラクティスと統合することにより, 組織はプライバシーと信頼を維持しながら、デジタル保護を強化できます.

キーボードトラッカーの利点

キーボードトラッカーの利点の1つは、ワークフローを中断することなくユーザーアクティビティを監視するための信頼できる方法を提供することです. 企業環境で, 許可された担当者は、インサイダーの脅威または偶発的なデータの漏れを示す可能性のあるパターンを特定することができます. 例えば, キーストロークの異常なシーケンスが会社のコンピューターに記録されている場合, チームはすぐに発見し、潜在的なセキュリティ侵害に対処する場合があります. 加えて, デジタルフォレンジックの専門家は、サイバー事件の後にイベントを再構築するための詳細なログの恩恵を受けます. これらの記録はシステムの防御を強化し、将来の攻撃を防ぐのに役立ちます.

キーボードトラッカーの短所

しかし, キーボードトラッカーにも欠点があります. 主な懸念の1つはプライバシーです, ツールが即座のユーザー認識なしにすべてのキーストロークを記録するように. 適切な法的同意と倫理的ガイドラインなしに実施された場合, 侵襲的監視が発生する可能性があります, 組織や世帯内で不信感につながります. さらに, 保存された機密データは、適切に保護されていない場合、危険にさらされています, ログへの不正アクセスは、さらなる違反につながる可能性があります. さらに, ツールが秘密の監視のために悪用されている場合、個人による誤用が発生する可能性があります. したがって、, セキュリティ給付と個人の権利のバランスをとるには、厳格なポリシーに従う必要があります.

要約すれば, キーボードトラッカーは、早期の脅威検出において大きな利点を提供します, 法医学的調査, 全体的なデジタルセキュリティ. 彼らは受動的に働き、データ保護を強化します. それにもかかわらず, プライバシーとセキュリティのリスクの潜在的な違反は、倫理的実施と厳格な監視を求めています. 法的ガイドラインと透明な慣行に従うことにより, 組織や個人は、安全なデジタルインタラクションを確保しながら、これらのツールを責任を持って使用できます.

結論

全体, キーボードトレーサーは、潜在的な脅威を検出し、データ侵害を防止することにより、サイバーセキュリティに貴重な役割を果たします. 彼らは調査をサポートし、安全なデジタル環境を維持します. 倫理的に使用する場合, これらのツールは、すべての人のための安全で包括的なサイバースペースに貢献します.