Tracker per tastiera, Spesso chiamati keylogger, sono strumenti essenziali nella sicurezza informatica. Funzionano monitorando ogni tastiera su un dispositivo in modo passivo. I dati raccolti vengono archiviati in modo sicuro e successivamente analizzati per individuare le minacce. Inoltre, Questo metodo viene utilizzato per rilevare un comportamento insolito garantendo al contempo che gli utenti siano trattati con rispetto. Vengono applicate pratiche inclusive in modo che il monitoraggio sia responsabile e la privacy è rispettata.

Come funzionano i tracker della tastiera

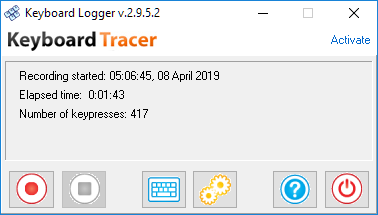

Generalmente, I tracker della tastiera sono installati per registrare i dati di tasti da tutte le applicazioni in esecuzione. Le informazioni vengono catturate silenziosamente in background. Inoltre, I dati registrati vengono rivisti per identificare potenziali rischi per la sicurezza. Per esempio, Se si osserva un modello sospetto di immissione dei dati, Le squadre di sicurezza informatica vengono avvisate immediatamente. Inoltre, Questi strumenti supportano la forense digitale fornendo chiaro, Registri stampati a tempo.

Applicazioni pratiche ed esempi

In molte organizzazioni, I tracker della tastiera aiutano a monitorare l'uso del computer dei dipendenti per prevenire le perdite di dati. Per esempio, Se un dipendente espone accidentalmente dati sensibili, Il rapporto Keylogger può rivelare l'errore. Allo stesso modo, I genitori usano tali strumenti per monitorare le attività online e promuovere un uso sicuro di Internet tra i bambini. Inoltre, Questi strumenti aiutano a risolvere i problemi tecnici offrendo approfondimenti dettagliati sul comportamento degli utenti.

Esempio 1: Protezione dei dati aziendali

In un ambiente aziendale, Gli amministratori di sistema autorizzati installano traccianti della tastiera su workstation selezionate. I tasti registrati vengono successivamente analizzati per identificare i modelli che potrebbero segnalare l'accesso non autorizzato o la perdita di dati. Per esempio, Se un dipendente inserisce involontariamente dati sensibili in un'applicazione insicura, Lo strumento può contrassegnare l'incidente per un'ulteriore revisione. Inoltre, Quando vengono rilevate sequenze di comandi insolite, richiede un'indagine approfondita. Questo caso d'uso  Aiuta a garantire la salvaguardia di informazioni sensibili e che i dipendenti seguano pratiche sicure, tutto mentre operano in modalità passiva che non interrompono il normale lavoro.

Aiuta a garantire la salvaguardia di informazioni sensibili e che i dipendenti seguano pratiche sicure, tutto mentre operano in modalità passiva che non interrompono il normale lavoro.

Esempio 2: Controllo dei genitori e sicurezza dei bambini

I genitori possono usare i tracker della tastiera per Proteggi i bambini dai rischi online monitorando le attività del computer in casa. In questo scenario, Il keylogger cattura i tasti da varie applicazioni, offrire approfondimenti sui siti Web visitati e i messaggi inviati. Tali informazioni aiutano i genitori a identificare potenziali pericoli e avviare conversazioni sul comportamento online sicuro. L'approccio è implementato in modo trasparente, con i controlli in atto per garantire che il monitoraggio sia limitato alla protezione del benessere di un bambino rispettando la loro privacy man mano che crescono.

Esempio 3: Forense e indagini digitali

In incidenti di violazioni della sicurezza informatica, I team forensi digitali spesso si affidano ai tracker della tastiera. I registri dettagliati acquisiscono sequenze di tasti precisi che possono essere critici durante un'indagine. Per esempio, Dopo una violazione del sistema, Gli investigatori possono rivedere il registro dei seti per ricostruire le azioni eseguite da un intruso. Questa prova viene utilizzata per tracciare la vulnerabilità che è stata sfruttata e per migliorare le misure di sicurezza. Con rapporti temporali e record raggruppati per applicazione, Gli esperti forensi possono sviluppare una chiara sequenza temporale degli eventi a supporto dei procedimenti legali.

I tracker della tastiera servono come strumenti preziosi in vari ambienti, dalla protezione delle risorse aziendali e garantiscono la sicurezza dei bambini a sostenere le indagini forensi. Se usato etico e trasparente, Questi keylogger migliorano la sicurezza digitale bilanciando la necessità di privacy. Questo approccio pratico consente alle organizzazioni e agli individui di mantenere solide difese in un paesaggio informatico in continua evoluzione.

Uso etico e migliori pratiche

L'uso dei tracker della tastiera è mantenuto entro i confini etici e legali. Il consenso è ottenuto dagli utenti, e le registrazioni sono fatte solo dove legalmente consentite. Inoltre, forti misure di sicurezza, come crittografia e accesso limitato, sono implementati per proteggere i dati sensibili. Seguendo queste pratiche, Le organizzazioni e le persone assicurano che la protezione digitale sia bilanciata dai diritti della privacy.

L'uso dei tracker della tastiera è mantenuto entro i confini etici e legali. Il consenso è ottenuto dagli utenti, e le registrazioni sono fatte solo dove legalmente consentite. Inoltre, forti misure di sicurezza, come crittografia e accesso limitato, sono implementati per proteggere i dati sensibili. Seguendo queste pratiche, Le organizzazioni e le persone assicurano che la protezione digitale sia bilanciata dai diritti della privacy.

L'uso etico dei tracker della tastiera è costruito sui principi della trasparenza, Consenso informato, e raccolta minima dei dati. Per esempio, in ambienti aziendali, I dipendenti vengono informati sulle pratiche di monitoraggio, Garantire che vengano catturati solo i dati di tasti necessari. Inoltre, L'anonimizzazione dei dati viene spesso implementata in modo che le identità personali rimangano protette durante l'analisi. In impostazioni come il monitoraggio dei genitori o le indagini forensi, Si ottengono autorizzazioni esplicite, e i dati registrati vengono utilizzati rigorosamente per scopi protettivi. Queste misure aiutano a mantenere un saldo che supporta la sicurezza senza compromettere la privacy individuale.

Best practice per l'implementazione

Le migliori pratiche per l'utilizzo dei tracker da tastiera includono una forte crittografia dei dati, Accesso controllato, e recensioni regolari. I dati devono essere archiviati in modo sicuro e accessibile solo dal personale autorizzato. Per esempio, Una società può configurare il suo keylogger per monitorare applicazioni specifiche anziché ogni tastiera, Ridurre l'intrusione della privacy non necessaria. Inoltre, Si raccomandano audit periodici per garantire che i dati acquisiti siano conformi agli attuali standard legali e alle linee guida etiche. Tali pratiche aiutano a perfezionare il sistema di monitoraggio per affrontare le minacce emergenti rispettando i diritti di tutti gli utenti.

Quando i traccianti della tastiera vengono distribuiti con piena trasparenza, Cancella il consenso dell'utente, e rigorose politiche di gestione dei dati, diventano strumenti inestimabili nella sicurezza informatica. Integrando l'uso etico con le migliori pratiche tecniche, Le organizzazioni possono migliorare la protezione digitale preservando la privacy e la fiducia.

Vantaggi dei tracker della tastiera

Uno dei vantaggi dei tracker della tastiera è che forniscono un metodo affidabile per monitorare l'attività dell'utente senza interrompere i flussi di lavoro. In ambienti aziendali, Il personale autorizzato è in grado di identificare modelli che possono indicare minacce interne o perdite di dati accidentali. Per esempio, Quando vengono registrate sequenze insolite di tasti su un computer dell'azienda, Le squadre possono scoprire rapidamente e affrontare potenziali violazioni della sicurezza. Inoltre, Gli esperti forensi digitali beneficiano dei registri dettagliati per ricostruire gli eventi dopo un incidente informatico. Questi record aiutano a rafforzare le difese del sistema e prevenire attacchi futuri.

Svantaggi dei tracker della tastiera

Tuttavia, I tracker della tastiera presentano anche svantaggi. Una delle principali preoccupazioni è la privacy, Poiché gli strumenti registrano ogni sequenza senza consapevolezza dell'utente. Se attuato senza adeguato consenso legale e linee guida etiche, Potrebbe verificarsi un monitoraggio invasivo, portando alla sfiducia all'interno delle organizzazioni o delle famiglie. Inoltre, I dati sensibili memorizzati sono a rischio se non sono adeguatamente protetti, e l'accesso non autorizzato ai registri potrebbe portare a ulteriori violazioni. Inoltre, L'uso improprio da parte degli individui può verificarsi se lo strumento viene sfruttato per la sorveglianza segreta. Quindi, Le politiche rigorose devono essere seguite per bilanciare le prestazioni di sicurezza con i diritti individuali.

In sintesi, I tracker della tastiera offrono vantaggi significativi nel rilevamento precoce delle minacce, Indagini forensi, e sicurezza digitale complessiva. Lavorano passivamente e migliorano la protezione dei dati. Tuttavia, La potenziale violazione dei rischi per la privacy e la sicurezza richiede un'implementazione etica e una stretta supervisione. Seguendo linee guida legali e pratiche trasparenti, Organizzazioni e individui possono utilizzare questi strumenti in modo responsabile garantendo interazioni digitali sicure.

Conclusione

Complessivamente, I traccianti della tastiera svolgono un ruolo prezioso nella sicurezza informatica rilevando potenziali minacce e prevenendo le violazioni dei dati. Supportano indagini e aiutano a mantenere ambienti digitali sicuri. Se usato etico, Questi strumenti contribuiscono a un cyberspazio sicuro e inclusivo per tutti.