कीबोर्ड ट्रैकर्स, अक्सर keyloggers कहा जाता है, साइबर सुरक्षा में आवश्यक उपकरण हैं. वे एक निष्क्रिय तरीके से डिवाइस पर हर कीस्ट्रोक को ट्रैक करके काम करते हैं. एकत्र किए गए डेटा को सुरक्षित रूप से संग्रहीत किया जाता है और बाद में खतरों को स्पॉट करने के लिए विश्लेषण किया जाता है. इसके अतिरिक्त, इस पद्धति का उपयोग यह सुनिश्चित करते हुए असामान्य व्यवहार का पता लगाने के लिए किया जाता है कि उपयोगकर्ताओं को सम्मान के साथ व्यवहार किया जाता है. समावेशी प्रथाएं लागू की जाती हैं ताकि निगरानी जिम्मेदार हो और गोपनीयता का सम्मान किया जाए.

कीबोर्ड ट्रैकर्स कैसे काम करते हैं

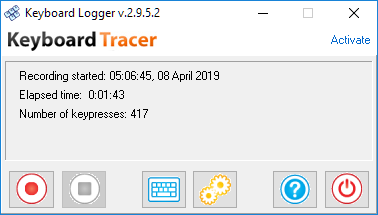

आम तौर पर, सभी चल रहे एप्लिकेशन से कीस्ट्रोक डेटा रिकॉर्ड करने के लिए कीबोर्ड ट्रैकर स्थापित किए जाते हैं. जानकारी चुपचाप पृष्ठभूमि में कैद हो जाती है. इसके अलावा, संभावित सुरक्षा जोखिमों की पहचान करने के लिए रिकॉर्ड किए गए डेटा की समीक्षा की जाती है. उदाहरण के लिए, यदि डेटा प्रविष्टि का कोई संदिग्ध पैटर्न देखा जाता है, साइबर सुरक्षा टीमों को तुरंत सतर्क कर दिया जाता है. आगे, ये उपकरण स्पष्टता प्रदान करके डिजिटल फोरेंसिक का समर्थन करते हैं, समय-मुद्रांकित लॉग.

व्यावहारिक अनुप्रयोग और उदाहरण

कई संगठनों में, कीबोर्ड ट्रैकर डेटा लीक को रोकने के लिए कर्मचारी के कंप्यूटर उपयोग की निगरानी करने में मदद करते हैं. उदाहरणार्थ, यदि कोई कर्मचारी गलती से संवेदनशील डेटा उजागर कर देता है, कीलॉगर रिपोर्ट त्रुटि को उजागर कर सकती है. उसी प्रकार, माता-पिता ऑनलाइन गतिविधियों पर नज़र रखने और बच्चों के बीच सुरक्षित इंटरनेट उपयोग को बढ़ावा देने के लिए ऐसे उपकरणों का उपयोग करते हैं. इसके अतिरिक्त, ये उपकरण उपयोगकर्ता के व्यवहार में विस्तृत जानकारी प्रदान करके तकनीकी समस्याओं के निवारण में सहायता करते हैं.

उदाहरण 1: कॉर्पोरेट डेटा संरक्षण

एक कॉर्पोरेट सेटिंग में, अधिकृत सिस्टम प्रशासक चुनिंदा कार्यस्थानों पर कीबोर्ड ट्रैसर स्थापित करते हैं. रिकॉर्ड किए गए कीस्ट्रोक्स का बाद में उन पैटर्न की पहचान करने के लिए विश्लेषण किया जाता है जो अनधिकृत पहुंच या डेटा रिसाव का संकेत दे सकते हैं. उदाहरणार्थ, यदि कोई कर्मचारी अनजाने में असुरक्षित एप्लिकेशन में संवेदनशील डेटा दर्ज करता है, उपकरण आगे की समीक्षा के लिए घटना को चिह्नित कर सकता है. इसके अतिरिक्त, जब असामान्य कमांड अनुक्रम का पता लगाया जाता है, यह गहन जांच का संकेत देता है. यह उपयोग का मामला  यह सुनिश्चित करने में मदद करता है कि संवेदनशील जानकारी सुरक्षित है और कर्मचारी सुरक्षित प्रथाओं का पालन करते हैं - यह सब निष्क्रिय मोड में काम करते समय होता है जो सामान्य काम को बाधित नहीं करता है.

यह सुनिश्चित करने में मदद करता है कि संवेदनशील जानकारी सुरक्षित है और कर्मचारी सुरक्षित प्रथाओं का पालन करते हैं - यह सब निष्क्रिय मोड में काम करते समय होता है जो सामान्य काम को बाधित नहीं करता है.

उदाहरण 2: माता-पिता का नियंत्रण और बाल सुरक्षा

माता-पिता कीबोर्ड ट्रैकर्स का उपयोग कर सकते हैं बच्चों को ऑनलाइन जोखिमों से बचाएं घर में कंप्यूटर गतिविधियों की निगरानी करके. इस परिदृश्य में, कीलॉगर विभिन्न अनुप्रयोगों से कीस्ट्रोक्स को कैप्चर करता है, विज़िट की गई वेबसाइटों और भेजे गए संदेशों के बारे में जानकारी प्रदान करना. ऐसी जानकारी माता-पिता को संभावित खतरों की पहचान करने और सुरक्षित ऑनलाइन व्यवहार के बारे में बातचीत शुरू करने में मदद करती है. दृष्टिकोण को पारदर्शी तरीके से लागू किया गया है, यह सुनिश्चित करने के लिए नियंत्रणों के साथ कि निगरानी बच्चे के बड़े होने पर उनकी गोपनीयता का सम्मान करते हुए उनकी भलाई की रक्षा करने तक ही सीमित है.

उदाहरण 3: डिजिटल फोरेंसिक और जांच

साइबर सुरक्षा उल्लंघनों की घटनाओं में, डिजिटल फोरेंसिक टीमें अक्सर कीबोर्ड ट्रैकर्स पर भरोसा करती हैं. विस्तृत लॉग सटीक कीस्ट्रोक अनुक्रमों को कैप्चर करते हैं जो जांच के दौरान महत्वपूर्ण हो सकते हैं. उदाहरण के लिए, सिस्टम उल्लंघन के बाद, जांचकर्ता किसी घुसपैठिए द्वारा किए गए कार्यों का पुनर्निर्माण करने के लिए कीस्ट्रोक लॉग की समीक्षा कर सकते हैं. इस साक्ष्य का उपयोग उस भेद्यता का पता लगाने के लिए किया जाता है जिसका शोषण किया गया था और सुरक्षा उपायों को बेहतर बनाने के लिए किया जाता है. एप्लिकेशन के अनुसार टाइमस्टैम्प्ड रिपोर्ट और समूहीकृत रिकॉर्ड के साथ, फोरेंसिक विशेषज्ञ कानूनी कार्यवाही का समर्थन करने के लिए घटनाओं की एक स्पष्ट समयरेखा विकसित कर सकते हैं.

कीबोर्ड ट्रैकर विभिन्न वातावरणों में मूल्यवान उपकरण के रूप में काम करते हैं - कॉर्पोरेट संपत्तियों की सुरक्षा और बाल सुरक्षा सुनिश्चित करने से लेकर फोरेंसिक जांच का समर्थन करने तक. जब नैतिक और पारदर्शी तरीके से उपयोग किया जाता है, ये कीलॉगर्स गोपनीयता की आवश्यकता को संतुलित करते हुए डिजिटल सुरक्षा को बढ़ाते हैं. यह व्यावहारिक दृष्टिकोण संगठनों और व्यक्तियों को लगातार विकसित हो रहे साइबर परिदृश्य में मजबूत सुरक्षा बनाए रखने में सक्षम बनाता है.

नैतिक उपयोग और सर्वोत्तम प्रथाएँ

कीबोर्ड ट्रैकर्स का उपयोग नैतिक और कानूनी सीमाओं के भीतर रखा गया है. उपयोगकर्ताओं से सहमति प्राप्त की जाती है, और रिकॉर्डिंग केवल वहीं की जाती है जहां कानूनी रूप से अनुमति हो. इसके अतिरिक्त, मजबूत सुरक्षा उपाय, जैसे एन्क्रिप्शन और प्रतिबंधित पहुंच, संवेदनशील डेटा की सुरक्षा के लिए लागू किया गया है. इन प्रथाओं का पालन करके, संगठन और व्यक्ति यह सुनिश्चित करते हैं कि डिजिटल सुरक्षा गोपनीयता अधिकारों के साथ संतुलित है.

कीबोर्ड ट्रैकर्स का उपयोग नैतिक और कानूनी सीमाओं के भीतर रखा गया है. उपयोगकर्ताओं से सहमति प्राप्त की जाती है, और रिकॉर्डिंग केवल वहीं की जाती है जहां कानूनी रूप से अनुमति हो. इसके अतिरिक्त, मजबूत सुरक्षा उपाय, जैसे एन्क्रिप्शन और प्रतिबंधित पहुंच, संवेदनशील डेटा की सुरक्षा के लिए लागू किया गया है. इन प्रथाओं का पालन करके, संगठन और व्यक्ति यह सुनिश्चित करते हैं कि डिजिटल सुरक्षा गोपनीयता अधिकारों के साथ संतुलित है.

कीबोर्ड ट्रैकर्स का नैतिक उपयोग पारदर्शिता के सिद्धांतों पर आधारित है, सूचित सहमति, और न्यूनतम डेटा संग्रह. उदाहरण के लिए, कॉर्पोरेट वातावरण में, कर्मचारियों को निगरानी प्रथाओं के बारे में सूचित किया जाता है, यह सुनिश्चित करना कि केवल आवश्यक कीस्ट्रोक डेटा ही कैप्चर किया गया है. इसके अतिरिक्त, डेटा गुमनामीकरण को अक्सर लागू किया जाता है ताकि विश्लेषण के दौरान व्यक्तिगत पहचान सुरक्षित रहे. माता-पिता की निगरानी या फोरेंसिक जांच जैसी सेटिंग में, स्पष्ट अनुमतियाँ प्राप्त की जाती हैं, और रिकॉर्ड किए गए डेटा का उपयोग सख्ती से सुरक्षात्मक उद्देश्यों के लिए किया जाता है. ये उपाय एक संतुलन बनाए रखने में मदद करते हैं जो व्यक्तिगत गोपनीयता से समझौता किए बिना सुरक्षा का समर्थन करता है.

कार्यान्वयन के लिए सर्वोत्तम अभ्यास

कीबोर्ड ट्रैकर्स का उपयोग करने की सर्वोत्तम प्रथाओं में मजबूत डेटा एन्क्रिप्शन शामिल है, नियंत्रित पहुंच, और नियमित समीक्षाएँ. डेटा को सुरक्षित रूप से संग्रहित किया जाना चाहिए और केवल अधिकृत कर्मियों द्वारा ही उस तक पहुंच बनाई जानी चाहिए. उदाहरणार्थ, एक कंपनी प्रत्येक कीस्ट्रोक के बजाय विशिष्ट अनुप्रयोगों की निगरानी के लिए अपने कीलॉगर को कॉन्फ़िगर कर सकती है, अनावश्यक गोपनीयता घुसपैठ को कम करना. इसके अतिरिक्त, यह सुनिश्चित करने के लिए समय-समय पर ऑडिट की सिफारिश की जाती है कि कैप्चर किया गया डेटा वर्तमान कानूनी मानकों और नैतिक दिशानिर्देशों का अनुपालन करता है. इस तरह की प्रथाएं सभी उपयोगकर्ताओं के अधिकारों का सम्मान करते हुए उभरते खतरों से निपटने के लिए निगरानी प्रणाली को परिष्कृत करने में मदद करती हैं.

जब कीबोर्ड ट्रैसर पूरी पारदर्शिता के साथ तैनात किए जाते हैं, स्पष्ट उपयोगकर्ता सहमति, और सख्त डेटा प्रबंधन नीतियां, वे साइबर सुरक्षा में अमूल्य उपकरण बन जाते हैं. तकनीकी सर्वोत्तम प्रथाओं के साथ नैतिक उपयोग को एकीकृत करके, संगठन गोपनीयता और विश्वास को बनाए रखते हुए डिजिटल सुरक्षा बढ़ा सकते हैं.

कीबोर्ड ट्रैकर्स के लाभ

कीबोर्ड ट्रैकर्स का एक लाभ यह है कि वे वर्कफ़्लो को बाधित किए बिना उपयोगकर्ता गतिविधि पर नज़र रखने के लिए एक विश्वसनीय तरीका प्रदान करते हैं. कॉर्पोरेट वातावरण में, अधिकृत कर्मी ऐसे पैटर्न की पहचान करने में सक्षम हैं जो अंदरूनी खतरों या आकस्मिक डेटा रिसाव का संकेत दे सकते हैं. उदाहरण के लिए, जब किसी कंपनी के कंप्यूटर पर कीस्ट्रोक्स के असामान्य अनुक्रम रिकॉर्ड किए जाते हैं, टीमें संभावित सुरक्षा उल्लंघनों को शीघ्रता से उजागर कर सकती हैं और उनका समाधान कर सकती हैं. इसके अलावा, साइबर घटना के बाद घटनाओं के पुनर्निर्माण के लिए डिजिटल फोरेंसिक विशेषज्ञ विस्तृत लॉग से लाभान्वित होते हैं. ये रिकॉर्ड सिस्टम सुरक्षा को मजबूत करने और भविष्य के हमलों को रोकने में मदद करते हैं.

कीबोर्ड ट्रैकर्स के नुकसान

फिर भी, कीबोर्ड ट्रैकर में भी कमियां हैं. एक प्रमुख चिंता गोपनीयता है, क्योंकि उपकरण तत्काल उपयोगकर्ता जागरूकता के बिना प्रत्येक कीस्ट्रोक को रिकॉर्ड करते हैं. यदि उचित कानूनी सहमति और नैतिक दिशानिर्देशों के बिना लागू किया गया हो, आक्रामक निगरानी हो सकती है, संगठनों या परिवारों के भीतर अविश्वास पैदा करना. आगे, यदि संग्रहीत संवेदनशील डेटा को पर्याप्त रूप से संरक्षित नहीं किया गया तो यह खतरे में है, और लॉग तक अनधिकृत पहुंच से और अधिक उल्लंघन हो सकते हैं. इसके अतिरिक्त, यदि उपकरण का उपयोग गुप्त निगरानी के लिए किया जाता है तो व्यक्तियों द्वारा इसका दुरुपयोग हो सकता है. इस तरह, व्यक्तिगत अधिकारों के साथ सुरक्षा लाभों को संतुलित करने के लिए सख्त नीतियों का पालन किया जाना चाहिए.

सारांश, कीबोर्ड ट्रैकर खतरे का शीघ्र पता लगाने में महत्वपूर्ण लाभ प्रदान करते हैं, फोरेंसिक जांच, और समग्र डिजिटल सुरक्षा. वे निष्क्रिय रूप से काम करते हैं और डेटा सुरक्षा बढ़ाते हैं. फिर भी, गोपनीयता और सुरक्षा जोखिमों के संभावित उल्लंघन के लिए नैतिक कार्यान्वयन और सख्त निगरानी की आवश्यकता है. कानूनी दिशानिर्देशों और पारदर्शी प्रथाओं का पालन करके, संगठन और व्यक्ति सुरक्षित डिजिटल इंटरैक्शन सुनिश्चित करते हुए इन उपकरणों का जिम्मेदारी से उपयोग कर सकते हैं.

निष्कर्ष

कुल मिलाकर, कीबोर्ड ट्रैसर संभावित खतरों का पता लगाकर और डेटा उल्लंघनों को रोककर साइबर सुरक्षा में महत्वपूर्ण भूमिका निभाते हैं. वे जांच का समर्थन करते हैं और सुरक्षित डिजिटल वातावरण बनाए रखने में मदद करते हैं. जब नैतिक रूप से उपयोग किया जाता है, ये उपकरण सभी के लिए सुरक्षित और समावेशी साइबरस्पेस में योगदान करते हैं.