Näppäimistön seurantalaitteet, usein kutsutaan Keyloggersiksi, ovat välttämättömiä työkaluja kyberturvallisuudessa. Ne toimivat seuraamalla jokaista näppäinpainetta laitteella passiivisella tavalla. Kerätyt tiedot tallennetaan turvallisesti ja analysoidaan myöhemmin uhkien havaitsemiseksi. Lisäksi, Tätä menetelmää käytetään epätavallisen käyttäytymisen havaitsemiseen samalla kun varmistetaan, että käyttäjiä kohdellaan kunnioittavasti. Osallistavia käytäntöjä sovelletaan siten, että seuranta on vastuullista ja yksityisyyttä kunnioitetaan.

Kuinka Keyboard Trackers toimii

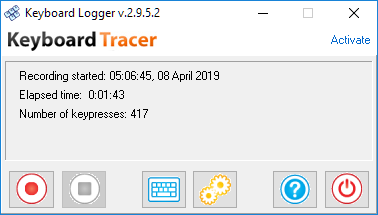

Yleensä, näppäimistön seurantalaitteet on asennettu tallentamaan näppäinpainallustietoja kaikista käynnissä olevista sovelluksista. Tieto tallennetaan äänettömästi taustalle. Lisäksi, tallennetut tiedot tarkistetaan mahdollisten turvallisuusriskien tunnistamiseksi. Esimerkiksi, jos havaitaan epäilyttävä tietojen syöttötapa, kyberturvallisuusryhmät hälytetään välittömästi. Lisäksi, nämä työkalut tukevat digitaalista rikosteknistä tarjoamalla selkeitä, aikaleimattuja lokeja.

Käytännön sovellukset ja esimerkit

Monissa organisaatioissa, näppäimistön seurantalaitteet auttavat valvomaan työntekijöiden tietokoneen käyttöä tietovuodojen estämiseksi. Esimerkiksi, jos työntekijä vahingossa paljastaa arkaluonteisia tietoja, Keylogger-raportti voi paljastaa virheen. Samoin, vanhemmat käyttävät tällaisia työkaluja verkkotoiminnan seurantaan ja lasten turvallisen internetin käytön edistämiseen. Lisäksi, Nämä työkalut auttavat teknisten ongelmien vianmäärityksessä tarjoamalla yksityiskohtaista tietoa käyttäjien käyttäytymisestä.

Esimerkki 1: Yrityksen tietosuoja

Yritysympäristössä, valtuutetut järjestelmänvalvojat asentavat näppäimistöjäljittimet tiettyihin työasemiin. Tallennetut näppäinpainallukset analysoidaan myöhemmin sellaisten kuvioiden tunnistamiseksi, jotka saattavat merkitä luvatonta käyttöä tai tietovuotoa. Esimerkiksi, jos työntekijä vahingossa syöttää arkaluonteisia tietoja suojaamattomaan sovellukseen, työkalu voi merkitä tapahtuman lisätarkistusta varten. Lisäksi, kun epätavallisia komentosarjoja havaitaan, se vaatii perusteellisen tutkimuksen. Tämä käyttötapaus  auttaa varmistamaan, että arkaluontoiset tiedot on suojattu ja että työntekijät noudattavat turvallisia käytäntöjä – kaikki samalla kun he työskentelevät passiivisessa tilassa, joka ei häiritse normaalia työtä.

auttaa varmistamaan, että arkaluontoiset tiedot on suojattu ja että työntekijät noudattavat turvallisia käytäntöjä – kaikki samalla kun he työskentelevät passiivisessa tilassa, joka ei häiritse normaalia työtä.

Esimerkki 2: Lapsilukko ja lasten turvallisuus

Vanhemmat voivat käyttää näppäimistön seurantalaitteita suojella lapsia online-riskeiltä seuraamalla tietokoneen toimintaa kotona. Tässä skenaariossa, keylogger tallentaa näppäinpainallukset eri sovelluksista, tarjoaa näkemyksiä vierailluista verkkosivustoista ja lähetetyistä viesteistä. Tällaiset tiedot auttavat vanhempia tunnistamaan mahdolliset vaarat ja aloittamaan keskusteluja turvallisesta verkkokäyttäytymisestä. Lähestymistapa toteutetaan läpinäkyvästi, käytössä on valvonta, jolla varmistetaan, että valvonta rajoittuu lapsen hyvinvoinnin suojelemiseen kunnioittaen samalla hänen yksityisyyttään heidän kasvaessaan.

Esimerkki 3: Digitaalinen rikostekninen tutkimus ja tutkimukset

Kyberturvallisuusrikkomuksissa, digitaaliset rikostekniset tiimit luottavat usein näppäimistön seurantaan. Yksityiskohtaiset lokit tallentavat tarkat näppäinpainallukset, jotka voivat olla kriittisiä tutkimuksen aikana. Esimerkiksi, järjestelmärikkomuksen jälkeen, tutkijat voivat tarkastella näppäinpainalluslokia rekonstruoidakseen tunkeilijan suorittamat toimet. Näitä todisteita käytetään hyväksikäytetyn haavoittuvuuden jäljittämiseen ja turvatoimien parantamiseen. Aikaleimattuja raportteja ja ryhmiteltyjä tietueita sovelluksen mukaan, Oikeuslääketieteen asiantuntijat voivat laatia selkeän aikataulun tapahtumille oikeudenkäyntien tueksi.

Näppäimistöjäljittimet toimivat arvokkaina työkaluina eri ympäristöissä – yrityksen omaisuuden suojaamisesta ja lasten turvallisuuden varmistamisesta oikeuslääketieteellisten tutkimusten tukemiseen.. Kun sitä käytetään eettisesti ja läpinäkyvästi, nämä näppäinloggerit parantavat digitaalista turvallisuutta samalla kun tasapainottavat yksityisyyden tarvetta. Tämä käytännöllinen lähestymistapa antaa organisaatioille ja yksilöille mahdollisuuden ylläpitää vankkaa puolustusta jatkuvasti kehittyvässä kyberympäristössä.

Eettinen käyttö ja parhaat käytännöt

Näppäimistöseurantalaitteiden käyttö pidetään eettisten ja laillisten rajojen sisällä. Suostumus hankitaan käyttäjiltä, ja tallennuksia tehdään vain lain sallimissa rajoissa. Lisäksi, vahvoja turvatoimia, kuten salaus ja rajoitettu pääsy, on otettu käyttöön arkaluonteisten tietojen suojaamiseksi. Näitä käytäntöjä noudattamalla, organisaatiot ja yksityishenkilöt varmistavat, että digitaalinen suoja on tasapainossa yksityisyyden suojaan.

Näppäimistöseurantalaitteiden käyttö pidetään eettisten ja laillisten rajojen sisällä. Suostumus hankitaan käyttäjiltä, ja tallennuksia tehdään vain lain sallimissa rajoissa. Lisäksi, vahvoja turvatoimia, kuten salaus ja rajoitettu pääsy, on otettu käyttöön arkaluonteisten tietojen suojaamiseksi. Näitä käytäntöjä noudattamalla, organisaatiot ja yksityishenkilöt varmistavat, että digitaalinen suoja on tasapainossa yksityisyyden suojaan.

Näppäimistöseurantalaitteiden eettinen käyttö rakentuu läpinäkyvyyden periaatteille, tietoinen suostumus, ja minimaalinen tiedonkeruu. Esimerkiksi, yritysympäristöissä, työntekijöille tiedotetaan valvontakäytännöistä, varmistaa, että vain tarpeelliset näppäilytiedot kaapataan. Lisäksi, tietojen anonymisointi toteutetaan usein siten, että henkilöllisyydet säilyvät suojattuna analysoinnin aikana. Asetuksissa, kuten vanhempien valvonnassa tai oikeuslääketieteellisissä tutkimuksissa, nimenomaiset luvat hankitaan, ja tallennettuja tietoja käytetään tiukasti suojatarkoituksiin. Nämä toimenpiteet auttavat ylläpitämään tasapainoa, joka tukee turvallisuutta vaarantamatta yksilön yksityisyyttä.

Toteutuksen parhaat käytännöt

Näppäimistöseurantalaitteiden käytön parhaisiin käytäntöihin kuuluu vahva tietojen salaus, valvottu pääsy, ja säännölliset arvostelut. Tietoja tulee säilyttää turvallisesti ja vain valtuutetun henkilöstön päästä niihin käsiksi. Esimerkiksi, yritys voi määrittää näppäinloggerinsa valvomaan tiettyjä sovelluksia jokaisen näppäinpainalluksen sijaan, vähentää tarpeettomia yksityisyyden loukkauksia. Lisäksi, periodic audits are recommended to ensure that the captured data complies with current legal standards and ethical guidelines. Such practices help in refining the monitoring system to address emerging threats while respecting the rights of all users.

When keyboard tracers are deployed with full transparency, clear user consent, and strict data management policies, they become invaluable tools in cyber security. By integrating ethical use with technical best practices, organizations can enhance digital protection while preserving privacy and trust.

Advantages of Keyboard Trackers

One benefit of keyboard trackers is that they provide a reliable method to monitor user activity without interrupting workflows. In corporate environments, authorized personnel are able to identify patterns that may indicate insider threats or accidental data leakage. Esimerkiksi, when unusual sequences of keystrokes are recorded on a company computer, teams may quickly uncover and address potential security breaches. Lisäksi, digital forensic experts benefit from the detailed logs to reconstruct events after a cyber incident. These records help strengthen system defenses and prevent future attacks.

Disadvantages of Keyboard Trackers

Kuitenkin, keyboard trackers also present drawbacks. One major concern is privacy, as the tools record every keystroke without immediate user awareness. If implemented without proper legal consent and ethical guidelines, invasive monitoring might occur, leading to distrust within organizations or households. Lisäksi, the stored sensitive data is at risk if it is not adequately protected, and unauthorized access to the logs could lead to further breaches. Lisäksi, misuse by individuals can occur if the tool is exploited for covert surveillance. Hence, strict policies must be followed to balance security benefits with individual rights.

In summary, keyboard trackers offer significant advantages in early threat detection, forensic investigations, and overall digital security. They work passively and enhance data protection. Nevertheless, the potential violation of privacy and security risks call for ethical implementation and strict oversight. By following legal guidelines and transparent practices, organizations and individuals can use these tools responsibly while ensuring safe digital interactions.

Johtopäätös

Kaiken kaikkiaan, keyboard tracers play a valuable role in cyber security by detecting potential threats and preventing data breaches. They support investigations and help maintain safe digital environments. When used ethically, these tools contribute to a secure and inclusive cyberspace for everyone.