Rastreadores de teclado, a menudo llamado keyloggers, son herramientas esenciales en seguridad cibernética. Funcionan rastreando cada pulsación de tecla en un dispositivo de manera pasiva. Los datos recopilados se almacenan de forma segura y luego se analiza para detectar amenazas. Además, Este método se utiliza para detectar un comportamiento inusual al tiempo que garantiza que los usuarios sean tratados con respeto. Se aplican prácticas inclusivas para que el seguimiento sea responsable y se respete la privacidad..

Cómo funcionan los rastreadores de teclado

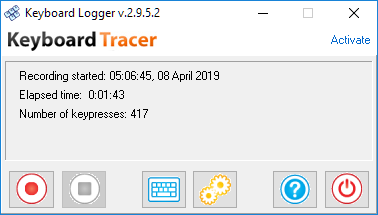

Generalmente, Se instalan rastreadores de teclado para registrar datos de pulsaciones de teclas de todas las aplicaciones en ejecución.. La información se captura silenciosamente en segundo plano.. Además, Los datos registrados se revisan para identificar posibles riesgos de seguridad.. Por ejemplo, si se observa un patrón sospechoso de entrada de datos, Los equipos de seguridad cibernética reciben una alerta inmediata.. Además, Estas herramientas respaldan la ciencia forense digital al proporcionar información clara., registros con marca de tiempo.

Aplicaciones prácticas y ejemplos

En muchas organizaciones, Los rastreadores de teclado ayudan a monitorear el uso de la computadora por parte de los empleados para evitar fugas de datos.. Por ejemplo, si un empleado expone accidentalmente datos confidenciales, el informe del keylogger puede revelar el error. Similarmente, Los padres utilizan dichas herramientas para monitorear las actividades en línea y promover el uso seguro de Internet entre los niños.. Además, Estas herramientas ayudan a solucionar problemas técnicos ofreciendo información detallada sobre el comportamiento del usuario..

Ejemplo 1: Protección de datos corporativos

En un entorno corporativo, Los administradores de sistemas autorizados instalan rastreadores de teclado en estaciones de trabajo seleccionadas.. Las pulsaciones de teclas registradas se analizan posteriormente para identificar patrones que puedan indicar un acceso no autorizado o una fuga de datos.. Por ejemplo, si un empleado ingresa involuntariamente datos confidenciales en una aplicación insegura, la herramienta puede marcar el incidente para su posterior revisión. Además, cuando se detectan secuencias de comandos inusuales, provoca una investigación exhaustiva. Este caso de uso  ayuda a garantizar que la información confidencial esté protegida y que los empleados sigan prácticas seguras, todo mientras operan en un modo pasivo que no interrumpe el trabajo normal..

ayuda a garantizar que la información confidencial esté protegida y que los empleados sigan prácticas seguras, todo mientras operan en un modo pasivo que no interrumpe el trabajo normal..

Ejemplo 2: Control parental y seguridad infantil

Los padres pueden utilizar rastreadores de teclado para proteger a los niños de los riesgos en línea mediante el seguimiento de las actividades informáticas en el hogar. En este escenario, El keylogger captura las pulsaciones de teclas de varias aplicaciones., Ofrecer información sobre los sitios web visitados y los mensajes enviados.. Esta información ayuda a los padres a identificar peligros potenciales e iniciar conversaciones sobre comportamientos seguros en línea.. El enfoque se implementa de forma transparente., con controles establecidos para garantizar que el seguimiento se limite a proteger el bienestar del niño y al mismo tiempo respetar su privacidad a medida que crece.

Ejemplo 3: Investigaciones y análisis forense digital

En incidentes de violaciones de ciberseguridad, Los equipos forenses digitales a menudo dependen de rastreadores de teclado.. Los registros detallados capturan secuencias precisas de pulsaciones de teclas que pueden ser críticas durante una investigación.. Por ejemplo, después de una violación del sistema, Los investigadores pueden revisar el registro de pulsaciones de teclas para reconstruir las acciones realizadas por un intruso.. Esta evidencia se utiliza para rastrear la vulnerabilidad que fue explotada y mejorar las medidas de seguridad.. Con informes con marca de tiempo y registros agrupados por aplicación, Los expertos forenses pueden desarrollar una línea de tiempo clara de los eventos para respaldar los procedimientos legales..

Los rastreadores de teclado sirven como herramientas valiosas en diversos entornos, desde proteger los activos corporativos y garantizar la seguridad infantil hasta respaldar investigaciones forenses.. Cuando se utiliza de forma ética y transparente, Estos registradores de teclas mejoran la seguridad digital y al mismo tiempo equilibran la necesidad de privacidad.. Este enfoque práctico permite a las organizaciones y a los individuos mantener defensas sólidas en un panorama cibernético en constante evolución..

Uso ético y mejores prácticas

El uso de rastreadores de teclado se mantiene dentro de límites éticos y legales.. El consentimiento se obtiene de los usuarios., y las grabaciones se realizan sólo cuando esté legalmente permitido.. Además, fuertes medidas de seguridad, como cifrado y acceso restringido, se implementan para proteger datos confidenciales. Siguiendo estas prácticas, Las organizaciones y los individuos garantizan que la protección digital esté equilibrada con los derechos de privacidad..

El uso de rastreadores de teclado se mantiene dentro de límites éticos y legales.. El consentimiento se obtiene de los usuarios., y las grabaciones se realizan sólo cuando esté legalmente permitido.. Además, fuertes medidas de seguridad, como cifrado y acceso restringido, se implementan para proteger datos confidenciales. Siguiendo estas prácticas, Las organizaciones y los individuos garantizan que la protección digital esté equilibrada con los derechos de privacidad..

El uso ético de los rastreadores de teclado se basa en los principios de transparencia., consentimiento informado, y recolección mínima de datos. Por ejemplo, en entornos corporativos, los empleados son notificados sobre las prácticas de monitoreo, garantizar que solo se capturen los datos de pulsación de teclas necesarios. Además, La anonimización de los datos a menudo se implementa para que las identidades personales permanezcan protegidas durante el análisis.. En entornos como el control parental o las investigaciones forenses., Se obtienen permisos explícitos., y los datos registrados se utilizan estrictamente con fines de protección. Estas medidas ayudan a mantener un equilibrio que respalda la seguridad sin comprometer la privacidad individual..

Mejores prácticas para la implementación

Las mejores prácticas para usar rastreadores de teclado incluyen un cifrado de datos sólido, acceso controlado, y revisiones periódicas. Los datos deben almacenarse de forma segura y solo el personal autorizado debe acceder a ellos.. Por ejemplo, una empresa puede configurar su registrador de teclas para monitorear aplicaciones específicas en lugar de cada pulsación de tecla, reducir la intrusión innecesaria en la privacidad. Además, Se recomiendan auditorías periódicas para garantizar que los datos capturados cumplan con las normas legales y directrices éticas vigentes.. Estas prácticas ayudan a perfeccionar el sistema de seguimiento para abordar las amenazas emergentes respetando al mismo tiempo los derechos de todos los usuarios..

Cuando los rastreadores de teclado se implementan con total transparencia, consentimiento claro del usuario, y políticas estrictas de gestión de datos, se convierten en herramientas invaluables en ciberseguridad. Integrando el uso ético con las mejores prácticas técnicas, Las organizaciones pueden mejorar la protección digital al mismo tiempo que preservan la privacidad y la confianza..

Ventajas de los rastreadores de teclado

Un beneficio de los rastreadores de teclado es que proporcionan un método confiable para monitorear la actividad del usuario sin interrumpir los flujos de trabajo.. En entornos corporativos, El personal autorizado puede identificar patrones que pueden indicar amenazas internas o fuga accidental de datos.. Por ejemplo, cuando se registran secuencias inusuales de pulsaciones de teclas en una computadora de la empresa, Los equipos pueden descubrir y abordar rápidamente posibles violaciones de seguridad.. Además, Los expertos forenses digitales se benefician de los registros detallados para reconstruir eventos después de un incidente cibernético.. Estos registros ayudan a fortalecer las defensas del sistema y prevenir futuros ataques..

Desventajas de los rastreadores de teclado

sin embargo, Los rastreadores de teclado también presentan inconvenientes.. Una preocupación importante es la privacidad., ya que las herramientas registran cada pulsación de tecla sin que el usuario se dé cuenta inmediatamente. Si se implementa sin el consentimiento legal y las pautas éticas adecuadas, podría ocurrir una monitorización invasiva, lo que lleva a la desconfianza dentro de las organizaciones o los hogares. Además, Los datos confidenciales almacenados corren riesgo si no se protegen adecuadamente., y el acceso no autorizado a los registros podría dar lugar a nuevas infracciones. Además, El uso indebido por parte de individuos puede ocurrir si la herramienta se explota para vigilancia encubierta.. Por eso, Se deben seguir políticas estrictas para equilibrar los beneficios de seguridad con los derechos individuales..

En resumen, Los rastreadores de teclado ofrecen ventajas significativas en la detección temprana de amenazas., investigaciones forenses, y seguridad digital general. Trabajan de forma pasiva y mejoran la protección de datos.. Sin embargo, La posible violación de los riesgos de privacidad y seguridad exige una implementación ética y una supervisión estricta.. Siguiendo lineamientos legales y prácticas transparentes, Las organizaciones y los individuos pueden utilizar estas herramientas de manera responsable y al mismo tiempo garantizar interacciones digitales seguras..

Conclusión

En general, Los rastreadores de teclado desempeñan un papel valioso en la seguridad cibernética al detectar amenazas potenciales y prevenir violaciones de datos.. Apoyan las investigaciones y ayudan a mantener entornos digitales seguros. Cuando se usa éticamente, Estas herramientas contribuyen a un ciberespacio seguro e inclusivo para todos..