Tastatur -Tracker, oft als Keylogger bezeichnet, sind wesentliche Werkzeuge in der Cybersicherheit. Sie arbeiten, indem sie jeden Tastenanschlag auf einer passiven Weise auf einem Gerät verfolgen. Die gesammelten Daten werden sicher gespeichert und später analysiert, um Bedrohungen zu erkennen. Darüber hinaus, Diese Methode wird verwendet, um ungewöhnliches Verhalten zu erkennen und gleichzeitig sicherzustellen, dass Benutzer mit Respekt behandelt werden. Inklusive Praktiken werden so angewendet, dass die Überwachung verantwortlich ist und die Privatsphäre respektiert wird.

Wie Tastatur -Tracker funktionieren

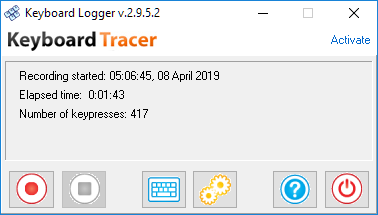

Allgemein, Tastaturverfolger werden installiert, um Tastenanschlagsdaten von allen laufenden Anwendungen aufzunehmen. Die Informationen werden still im Hintergrund erfasst. Zusätzlich, Die aufgezeichneten Daten werden überprüft, um potenzielle Sicherheitsrisiken zu identifizieren. Beispielsweise, Wenn ein misstrauisches Muster der Dateneingabe beobachtet wird, Cyber -Sicherheitsteams werden sofort alarmiert. Außerdem, Diese Tools unterstützen die digitale Forensik, indem sie klare bereitstellen, zeitgestempelte Protokolle.

Praktische Anwendungen und Beispiele

In vielen Organisationen, Tastaturverfolger helfen bei der Überwachung der Verwendung von Mitarbeitern, um Datenlecks zu verhindern. Zum Beispiel, Wenn ein Mitarbeiter versehentlich sensible Daten freilegt, Der Keylogger -Bericht kann den Fehler angeben. Ähnlich, Eltern verwenden solche Tools, um Online -Aktivitäten zu überwachen und eine sichere Internetnutzung bei Kindern zu fördern. Darüber hinaus, Diese Tools unterstützen bei der Fehlerbehebung technische Probleme, indem Sie detaillierte Einblicke in das Benutzerverhalten bieten.

Beispiel 1: Unternehmensdatenschutz

In einer Unternehmensumgebung, Autorisierte Systemadministratoren installieren Tastatur -Tracer auf ausgewählten Workstations. Die aufgezeichneten Tastenanschläge werden später analysiert, um Muster zu identifizieren, die möglicherweise unbefugten Zugriff oder Datenlecks signalisieren können. Zum Beispiel, Wenn ein Mitarbeiter unbeabsichtigt sensible Daten in eine unsichere Anwendung eingibt, Das Tool kann den Vorfall zur weiteren Überprüfung kennzeichnen. Darüber hinaus, Wenn ungewöhnliche Befehlssequenzen erkannt werden, Es fordert eine gründliche Untersuchung auf. Dieser Anwendungsfall  Hilft sicherzustellen.

Hilft sicherzustellen.

Beispiel 2: Elternkontrolle und Kindersicherheit

Eltern können Tastatur -Tracker verwenden Schützen Sie Kinder vor Online -Risiken Durch die Überwachung von Computeraktivitäten im Haushalt. In diesem Szenario, Der Keylogger erfasst Tastenanschläge aus verschiedenen Anwendungen, Erkenntnisse in die besuchten Websites und die gesendeten Nachrichten erhalten. Solche Informationen helfen Eltern, potenzielle Gefahren zu identifizieren und Gespräche über sicheres Online -Verhalten zu initiieren. Der Ansatz wird transparent implementiert, mit den Kontrollen, um sicherzustellen, dass die Überwachung auf das Wohlbefinden eines Kindes beschränkt ist und gleichzeitig ihre Privatsphäre respektiert, während sie wachsen.

Beispiel 3: Digitale Forensik und Untersuchungen

Bei Vorfällen von Verstößen gegen Cybersicherheit, Digitale forensische Teams verlassen sich häufig auf Tastatur -Tracker. Die detaillierten Protokolle erfassen präzise Tastenanschläge, die während einer Untersuchung kritisch sein können. Beispielsweise, Nach einer Systemverletzung, Die Ermittler können das Tastenanschlag -Protokoll überprüfen, um die von einem Eindringling ausgeführten Aktionen zu rekonstruieren. Diese Beweise werden verwendet, um die ausbeutete Sicherheitsanfälligkeit zurückzuverfolgen und Sicherheitsmaßnahmen zu verbessern. Mit Zeitstempelberichten und gruppierten Aufzeichnungen nach Anwendung, Forensische Experten können eine klare Zeitleiste von Veranstaltungen entwickeln, um Gerichtsverfahren zu unterstützen.

Tastaturverfolger dienen als wertvolle Werkzeuge in verschiedenen Umgebungen - vom Schutz von Unternehmensgütern und der Gewährleistung der Sicherheit von Kindern bis hin zur Unterstützung forensischer Untersuchungen. Wenn ethisch und transparent verwendet, Diese Keylogger verbessern die digitale Sicherheit und balancieren gleichzeitig die Notwendigkeit der Privatsphäre. Dieser praktische Ansatz ermöglicht es Unternehmen und Einzelpersonen, in einer sich ständig weiterentwickelnden Cyberlandschaft robuste Verteidigung aufrechtzuerhalten.

Ethischer Gebrauch und Best Practices

Die Verwendung von Tastatur -Trackern wird innerhalb ethischer und rechtlicher Grenzen gehalten. Die Zustimmung wird von Benutzern eingeholt, und Aufzeichnungen werden nur dort gemacht, wo rechtlich erlaubt. Zusätzlich, Starke Sicherheitsmaßnahmen, wie Verschlüsselung und eingeschränkten Zugang, werden implementiert, um sensible Daten zu schützen. Durch die Befolgung dieser Praktiken, Organisationen und Einzelpersonen stellen sicher, dass der digitale Schutz mit Datenschutzrechten in Einklang gebracht wird.

Die Verwendung von Tastatur -Trackern wird innerhalb ethischer und rechtlicher Grenzen gehalten. Die Zustimmung wird von Benutzern eingeholt, und Aufzeichnungen werden nur dort gemacht, wo rechtlich erlaubt. Zusätzlich, Starke Sicherheitsmaßnahmen, wie Verschlüsselung und eingeschränkten Zugang, werden implementiert, um sensible Daten zu schützen. Durch die Befolgung dieser Praktiken, Organisationen und Einzelpersonen stellen sicher, dass der digitale Schutz mit Datenschutzrechten in Einklang gebracht wird.

Die ethische Verwendung von Tastaturverfolgern basiert auf den Prinzipien der Transparenz, Einverständniserklärung, und minimale Datenerfassung. Beispielsweise, in Unternehmensumgebungen, Mitarbeiter werden über die Überwachungspraktiken informiert, Stellen Sie sicher, dass nur notwendige Tastenanschlagsdaten erfasst werden. Zusätzlich, Datenanonymisierung wird häufig implementiert, damit persönliche Identitäten während der Analyse geschützt bleiben. In Einstellungen wie der elterlichen Überwachung oder forensischen Untersuchungen, Explizite Berechtigungen werden erhalten, und die aufgezeichneten Daten werden ausschließlich für Schutzzwecke verwendet. Diese Maßnahmen tragen dazu bei, ein Gleichgewicht aufrechtzuerhalten, das die Sicherheit unterstützt, ohne die individuelle Privatsphäre zu beeinträchtigen.

Best Practices für die Umsetzung

Best Practices für die Verwendung von Tastaturverfolgern umfassen eine starke Datenverschlüsselung, kontrollierter Zugang, und regelmäßige Bewertungen. Daten sollten sicher gespeichert und nur vom autorisierten Personal zugegriffen werden. Zum Beispiel, Ein Unternehmen kann seinen Keylogger konfigurieren, um bestimmte Anwendungen zu überwachen, anstatt jeden Tastenanschlag, Reduzierung unnötiger Privatsphäre Eindringen. Darüber hinaus, Es werden regelmäßige Audits empfohlen, um sicherzustellen, dass die erfassten Daten den aktuellen Rechtsstandards und ethischen Richtlinien entsprechen. Solche Praktiken helfen bei der Verfeinerung des Überwachungssystems, um aufkommende Bedrohungen anzugehen und gleichzeitig die Rechte aller Benutzer zu respektieren.

Wenn Tastatur -Tracer mit voller Transparenz eingesetzt werden, Einwilligung der Benutzer löschen, und strenge Datenverwaltungsrichtlinien, Sie werden zu wertvollen Werkzeugen in der Cybersicherheit. Durch die Integration ethischer Verwendung in technische Best Practices, Unternehmen können den digitalen Schutz verbessern und gleichzeitig Privatsphäre und Vertrauen bewahren.

Vorteile von Tastatur -Trackern

Ein Vorteil von Tastaturverfolgern besteht darin, dass sie eine zuverlässige Methode zur Überwachung der Benutzeraktivität bieten, ohne Workflows zu unterbrechen. In Unternehmensumgebungen, Autorisiertes Personal können Muster identifizieren, die Insider -Bedrohungen oder versehentliche Datenlecks anzeigen können. Beispielsweise, Wenn ungewöhnliche Tastenanschläge auf einem Firmencomputer aufgezeichnet werden, Teams können schnell aufdecken und potenzielle Sicherheitsverletzungen angehen. Zusätzlich, Digital forensische Experten profitieren von den detaillierten Protokollen, um Ereignisse nach einem Cyber -Vorfall zu rekonstruieren. Diese Aufzeichnungen stärken die Systemverteidigung und verhindern zukünftige Angriffe.

Nachteile von Tastatur -Trackern

Aber, Tastatur -Tracker präsentieren auch Nachteile. Ein Hauptanliegen ist die Privatsphäre, Wie die Tools jeden Tastenanschlag ohne sofortige Benutzerbewusstsein aufzeichnen. Wenn ohne angemessene rechtliche Einwilligung und ethische Richtlinien umgesetzt, Eine invasive Überwachung kann auftreten, führt zu Misstrauen innerhalb von Organisationen oder Haushalten. Außerdem, Die gespeicherten sensiblen Daten sind gefährdet, wenn sie nicht ausreichend geschützt sind, und unbefugter Zugriff auf die Protokolle könnte zu weiteren Verstößen führen. Zusätzlich, Missbrauch durch Einzelpersonen kann auftreten, wenn das Tool für verdeckte Überwachung ausgenutzt wird. Somit, Strenge Richtlinien müssen verfolgt werden, um Sicherheitsvorteile mit individuellen Rechten auszugleichen.

Zusammenfassend, Tastaturverfolger bieten erhebliche Vorteile bei der Erkennung frühzeitiger Bedrohung, Forensische Untersuchungen, und allgemeine digitale Sicherheit. Sie arbeiten passiv und verbessern den Datenschutz. Trotzdem, Der potenzielle Verstoß gegen Datenschutz- und Sicherheitsrisiken erfordern die ethische Umsetzung und die strenge Aufsicht. Durch Befolgung rechtlicher Richtlinien und transparenter Praktiken, Organisationen und Einzelpersonen können diese Tools verantwortungsbewusst nutzen und gleichzeitig sichere digitale Interaktionen sicherstellen.

Abschluss

Gesamt, Tastatur -Tracer spielen eine wertvolle Rolle bei der Cybersicherheit, indem sie potenzielle Bedrohungen erkennen und Datenverletzungen verhindern. Sie unterstützen Untersuchungen und tragen dazu bei, sichere digitale Umgebungen aufrechtzuerhalten. Wenn ethisch verwendet, Diese Tools tragen zu einem sicheren und integrativen Cyberspace für alle bei.