تتبع لوحة المفاتيح, في كثير من الأحيان تسمى keyloggers, هي الأدوات الأساسية في الأمن السيبراني. إنهم يعملون عن طريق تتبع كل ضغط مفتاح على جهاز بطريقة سلبية. يتم تخزين البيانات التي تم جمعها بشكل آمن وتم تحليلها لاحقًا لاكتشاف التهديدات. علاوة على ذلك, يتم استخدام هذه الطريقة لاكتشاف السلوك غير المعتاد مع ضمان معاملة المستخدمين باحترام. يتم تطبيق الممارسات الشاملة بحيث تكون المراقبة مسؤولة ويتم احترام الخصوصية.

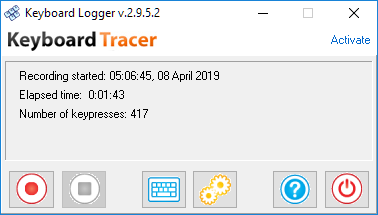

كيف تعمل أجهزة تتبع لوحة المفاتيح

عمومًا, يتم تثبيت أجهزة تتبع لوحة المفاتيح لتسجيل بيانات ضغط المفاتيح من جميع التطبيقات قيد التشغيل. يتم التقاط المعلومات بصمت في الخلفية. فضلاً عن ذلك, تتم مراجعة البيانات المسجلة لتحديد مخاطر الأمن المحتملة. على سبيل المثال, إذا لوحظ وجود نمط مشبوه من إدخال البيانات, يتم تنبيه فرق الأمن السيبراني على الفور. بالإضافة إلى, تدعم هذه الأدوات الطب الشرعي الرقمي من خلال توفير واضح, سجلات خامت زمنيا.

التطبيقات والأمثلة العملية

في العديد من المنظمات, تساعد أجهزة تتبع لوحة المفاتيح في مراقبة استخدام الكمبيوتر للموظف لمنع تسرب البيانات. على سبيل المثال, إذا كشف الموظف عن طريق الخطأ بيانات حساسة, يمكن أن يكشف تقرير keylogger عن الخطأ. بصورة مماثلة, يستخدم الآباء هذه الأدوات لمراقبة الأنشطة عبر الإنترنت وتعزيز استخدام الإنترنت الآمن بين الأطفال. علاوة على ذلك, تساعد هذه الأدوات في استكشاف الأخطاء وإصلاحها المشكلات الفنية من خلال تقديم رؤى مفصلة في سلوك المستخدم.

مثال 1: حماية بيانات الشركات

في بيئة الشركات, يقوم مسؤولو النظام المعتمدين بتثبيت تتبع لوحة المفاتيح على محطات عمل محددة. يتم تحليل ضربات المفاتيح المسجلة لاحقًا لتحديد الأنماط التي قد تشير إلى الوصول غير المصرح به أو تسرب البيانات. على سبيل المثال, إذا دخل الموظف عن غير قصد بيانات حساسة في تطبيق غير آمن, يمكن للأداة الإبلاغ عن الحادث لمزيد من المراجعة. علاوة على ذلك, عند اكتشاف تسلسلات الأوامر غير العادية, يطالب بإجراء تحقيق شامل. حالة الاستخدام هذه  يساعد على ضمان حماية المعلومات الحساسة وأن الموظفين يتبعون ممارسات آمنة - كل ذلك أثناء العمل في وضع سلبي لا يعطل العمل الطبيعي.

يساعد على ضمان حماية المعلومات الحساسة وأن الموظفين يتبعون ممارسات آمنة - كل ذلك أثناء العمل في وضع سلبي لا يعطل العمل الطبيعي.

مثال 2: السيطرة الوالدية وسلامة الطفل

يمكن للوالدين استخدام أجهزة تتبع لوحة المفاتيح حماية الأطفال من المخاطر عبر الإنترنت من خلال مراقبة أنشطة الكمبيوتر في المنزل. في هذا السيناريو, يلتقط Keylogger ضغطات المفاتيح من مختلف التطبيقات, تقديم نظرة ثاقبة على مواقع الويب التي تمت زيارتها والرسائل المرسلة. مثل هذه المعلومات تساعد الآباء على تحديد المخاطر المحتملة وبدء محادثات حول السلوك الآمن عبر الإنترنت. يتم تنفيذ النهج بشفافية, مع وجود ضوابط لضمان أن المراقبة تقتصر على حماية رفاهية الطفل مع احترام خصوصيته أثناء نموه.

مثال 3: الطب الشرعي والتحقيقات الرقمية

في حوادث انتهاكات الأمن السيبراني, غالبًا ما تعتمد فرق الطب الشرعي الرقمية على أجهزة تتبع لوحة المفاتيح. السجلات التفصيلية تلتقط تسلسلات مفاتيح دقيقة يمكن أن تكون حاسمة أثناء التحقيق. على سبيل المثال, بعد خرق النظام, يجوز للمحققين مراجعة سجل ضغط المفاتيح لإعادة بناء الإجراءات التي يقوم بها متسلل. يتم استخدام هذا الدليل لتتبع الضعف الذي تم استغلاله وتحسين التدابير الأمنية. مع التقارير الطبيعية والسجلات المجمعة حسب التطبيق, يمكن لخبراء الطب الشرعي تطوير جدول زمني واضح للأحداث لدعم الإجراءات القانونية.

تعمل أجهزة تتبع لوحة المفاتيح كأدوات قيمة عبر بيئات مختلفة - من حماية أصول الشركات وضمان سلامة الطفل لدعم التحقيقات الجنائية. عند استخدامها أخلاقيا وشفافية, يعزز هؤلاء Keyloggers الأمن الرقمي مع موازنة الحاجة إلى الخصوصية. يمكّن هذا النهج العملي المنظمات والأفراد من الحفاظ على دفاعات قوية في مشهد إلكتروني متطور دائمًا.

الاستخدام الأخلاقي وأفضل الممارسات

يتم الاحتفاظ باستخدام متتبعات لوحة المفاتيح ضمن الحدود الأخلاقية والقانونية. يتم الحصول على الموافقة من المستخدمين, ويتم تسجيل التسجيلات فقط حيث يسمح قانونًا. بالإضافة إلى ذلك, تدابير أمنية قوية, مثل التشفير والوصول المقيد, يتم تنفيذها لحماية البيانات الحساسة. باتباع هذه الممارسات, تضمن المنظمات والأفراد أن الحماية الرقمية متوازنة مع حقوق الخصوصية.

يتم الاحتفاظ باستخدام متتبعات لوحة المفاتيح ضمن الحدود الأخلاقية والقانونية. يتم الحصول على الموافقة من المستخدمين, ويتم تسجيل التسجيلات فقط حيث يسمح قانونًا. بالإضافة إلى ذلك, تدابير أمنية قوية, مثل التشفير والوصول المقيد, يتم تنفيذها لحماية البيانات الحساسة. باتباع هذه الممارسات, تضمن المنظمات والأفراد أن الحماية الرقمية متوازنة مع حقوق الخصوصية.

تم تصميم الاستخدام الأخلاقي لمتتبعات لوحة المفاتيح على مبادئ الشفافية, موافقة مستنيرة, وجمع البيانات الحد الأدنى. على سبيل المثال, في بيئات الشركات, يتم إخطار الموظفين حول ممارسات المراقبة, ضمان التقاط بيانات ضغط المفاتيح الضرورية فقط. بالإضافة إلى ذلك, غالبًا ما يتم تطبيق مجهول البيانات بحيث تظل الهويات الشخصية محمية أثناء التحليل. في إعدادات مثل مراقبة الوالدين أو التحقيقات الجنائية, يتم الحصول على أذونات صريحة, ويستخدم البيانات المسجلة بدقة لأغراض الحماية. تساعد هذه التدابير في الحفاظ على توازن يدعم الأمان دون المساس بالخصوصية الفردية.

أفضل الممارسات للتنفيذ

تتضمن أفضل الممارسات لاستخدام أجهزة تتبع لوحة المفاتيح تشفير بيانات قوي, الوصول المتحكم فيه, والمراجعات العادية. يجب تخزين البيانات بشكل آمن ولا يمكن الوصول إليها فقط من قبل الموظفين المعتمدين. على سبيل المثال, يجوز للشركة تكوين Keylogger لمراقبة تطبيقات محددة بدلاً من كل ضغط مفتاح, تقليل اقتحام الخصوصية غير الضروري. علاوة على ذلك, يوصى بمراجعة الحسابات الدورية لضمان امتثال البيانات التي تم التقاطها مع المعايير القانونية الحالية والمبادئ التوجيهية الأخلاقية. تساعد هذه الممارسات في تحسين نظام المراقبة لمعالجة التهديدات الناشئة مع احترام حقوق جميع المستخدمين.

عندما يتم نشر تتبع لوحة المفاتيح بشفافية كاملة, مسح موافقة المستخدم, وسياسات إدارة البيانات الصارمة, يصبحون أدوات لا تقدر بثمن في الأمن السيبراني. من خلال دمج الاستخدام الأخلاقي مع أفضل الممارسات التقنية, يمكن للمنظمات تعزيز الحماية الرقمية مع الحفاظ على الخصوصية والثقة.

مزايا أجهزة تتبع لوحة المفاتيح

تتمثل إحدى فوائد أجهزة تتبع لوحة المفاتيح في أنها توفر طريقة موثوقة لمراقبة نشاط المستخدم دون مقاطعة سير العمل. في بيئات الشركات, يمكن للموظفين المعتمدين تحديد الأنماط التي قد تشير إلى تهديدات داخلية أو تسرب بيانات عرضي. على سبيل المثال, عندما يتم تسجيل تسلسلات غير عادية من ضربات المفاتيح على جهاز كمبيوتر الشركة, قد تكشف الفرق بسرعة ومعالجة انتهاكات الأمن المحتملة. فضلاً عن ذلك, يستفيد خبراء الطب الشرعي الرقمي من السجلات التفصيلية لإعادة بناء الأحداث بعد حادثة إلكترونية. تساعد هذه السجلات في تعزيز دفاعات النظام ومنع الهجمات المستقبلية.

عيوب تتبع لوحة المفاتيح

لكن, تقدم أجهزة تتبع لوحة المفاتيح أيضًا عيوبًا. أحد القلق الرئيسي هو الخصوصية, نظرًا لأن الأدوات تسجل كل ضغط مفتاح دون وعي فوري للمستخدم. إذا تم تنفيذها دون موافقة قانونية مناسبة والإرشادات الأخلاقية, قد تحدث المراقبة الغازية, مما يؤدي إلى عدم الثقة داخل المنظمات أو الأسر. بالإضافة إلى, البيانات الحساسة المخزنة معرضة للخطر إذا لم تكن محمية بشكل كاف, ويمكن أن يؤدي الوصول غير المصرح به إلى السجلات إلى مزيد من الانتهاكات. بالإضافة إلى ذلك, يمكن أن يحدث سوء الاستخدام من قبل الأفراد إذا تم استغلال الأداة للمراقبة السرية. لذلك, يجب اتباع سياسات صارمة لموازنة المزايا الأمنية مع الحقوق الفردية.

في ملخص, تقدم أجهزة تتبع لوحة المفاتيح مزايا كبيرة في اكتشاف التهديد المبكر, التحقيقات الجنائية, والأمان الرقمي الشامل. إنهم يعملون بشكل سلبي ويعزز حماية البيانات. مع ذلك, إن الانتهاك المحتمل لمخاطر الخصوصية والمخاطر الأمنية يتطلب التنفيذ الأخلاقي والإشراف الصارم. باتباع الإرشادات القانونية والممارسات الشفافة, يمكن للمؤسسات والأفراد استخدام هذه الأدوات بمسؤولية مع ضمان التفاعلات الرقمية الآمنة.

خاتمة

إجمالي, تلعب تتبع لوحة المفاتيح دورًا قيمًا في الأمن السيبراني من خلال اكتشاف التهديدات المحتملة ومنع انتهاكات البيانات. إنهم يدعمون التحقيقات ويساعدون في الحفاظ على بيئات رقمية آمنة. عند استخدامها أخلاقيا, تساهم هذه الأدوات في مساحة إلكترونية آمنة وشاملة للجميع.